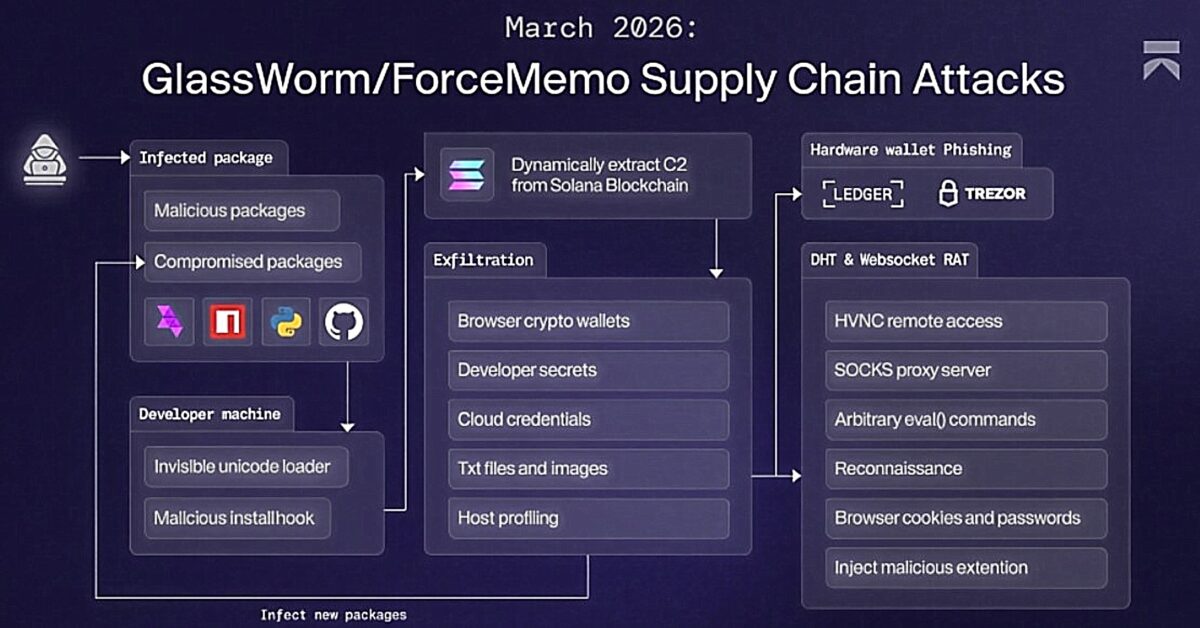

Οι ερευνητές κυβερνοασφάλειας εντόπισαν μια νέα, εξελιγμένη φάση της εκστρατείας GlassWorm, η οποία χρησιμοποιεί το blockchain του Solana ως μέσο για την παράδοση κακόβουλου λογισμικού και την κλοπή ευαίσθητων δεδομένων από περιηγητές και κρυπτονομίσματα.

Ο μηχανισμός επίθεσης και η χρήση του Solana

Η επίθεση ξεκινά συνήθως μέσω «δηλητηριασμένων» πακέτων σε πλατφόρμες όπως το npm, το PyPI και το GitHub. Το ιδιαίτερο χαρακτηριστικό του GlassWorm είναι ότι χρησιμοποιεί τις συναλλαγές στο δίκτυο Solana ως «νεκρό σημείο» (dead drop resolver). Συγκεκριμένα, ανακτά τις λεπτομέρειες του διακομιστή ελέγχου (C2) μέσα από τα σημειώματα (memos) των συναλλαγών στο blockchain, καθιστώντας τον εντοπισμό του από τα παραδοσιακά συστήματα ασφαλείας εξαιρετικά δύσκολο.

Στόχευση κρυπτογραφικών πορτοφολιών και περιηγητών

Το κακόβουλο λογισμικό GlassWorm αναπτύσσει μια σειρά από επικίνδυνα εργαλεία:

Ένα δυαδικό αρχείο .NET παρακολουθεί τις συνδέσεις USB. Μόλις συνδεθεί ένα πορτοφόλι Ledger ή Trezor, εμφανίζει ένα ψεύτικο παράθυρο σφάλματος που ζητά από τον χρήστη τη φράση ανάκτησης (recovery phrase) των 24 λέξεων.

Εγκαθιστά αναγκαστικά μια επέκταση στον Chrome με το όνομα «Google Docs Offline». Στην πραγματικότητα, πρόκειται για ένα εργαλείο υποκλοπής που καταγράφει πατήματα πλήκτρων (keylogging), βγάζει screenshots και κλέβει cookies και κωδικούς.

Στοχεύει δημοφιλείς περιηγητές όπως Chrome, Edge, Brave, Opera και Firefox, παρακάμπτοντας ακόμα και τις νέες προστασίες κρυπτογράφησης της Google.

Διείσδυση στο οικοσύστημα Τεχνητής Νοημοσύνης

Για πρώτη φορά, οι επιτιθέμενοι εντοπίστηκαν να εκμεταλλεύονται το οικοσύστημα Model Context Protocol (MCP), το οποίο χρησιμοποιείται για τη σύνδεση μοντέλων AI με εξωτερικά δεδομένα. Η κίνηση αυτή δείχνει ότι το GlassWorm προσαρμόζεται γρήγορα στις νέες τεχνολογίες AI-assisted development, εκμεταλλευόμενο την εμπιστοσύνη που δείχνουν οι προγραμματιστές σε αυτά τα εργαλεία.

Συμβουλές προστασίας

Οι ειδικοί συμβουλεύουν τους προγραμματιστές και τους χρήστες:

- Να είναι εξαιρετικά προσεκτικοί με την εγκατάσταση πακέτων από δημόσια αποθετήρια.

- Να επαληθεύουν πάντα την ταυτότητα του εκδότη μιας επέκτασης ή ενός πακέτου λογισμικού.

- Να μην εισάγουν ποτέ τη φράση ανάκτησης του κρυπτογραφικού τους πορτοφολιού σε παράθυρα που εμφανίζονται στον υπολογιστή, καθώς οι επίσημες συσκευές Ledger και Trezor δε ζητούν ποτέ κάτι τέτοιο μέσω του browser ή των Windows.

Έχει κυκλοφορήσει ένα εργαλείο ανοιχτού κώδικα με το όνομα glassworm-hunter, το οποίο επιτρέπει στους προγραμματιστές να σκανάρουν τα συστήματά τους για ίχνη του συγκεκριμένου κακόβουλου λογισμικού.