Το Πρωτόκολλο Απομακρυσμένης Επιφάνειας Εργασίας (RDP) της Microsoft είναι μια χρήσιμη μέθοδος για σύνδεση και έλεγχο απομακρυσμένων υπολογιστών και διακομιστών, ειδικά για εργαζόμενους σε υβριδικό περιβάλλον.

Ωστόσο, το RDP είναι επίσης ένας ελκυστικός στόχος για τους κυβερνοεγκληματίες που επιθυμούν να αποκτήσουν πρόσβαση στο δίκτυο μιας εταιρείας και σε άλλους κρίσιμους πόρους. Γι’ αυτό είναι κρίσιμο να χρησιμοποιείτε έναν ισχυρό και περίπλοκο κωδικό πρόσβασης για τους λογαριασμούς απομακρυσμένης επιφάνειας εργασίας.

Αδύναμοι κωδικοί πρόσβασης για RDP

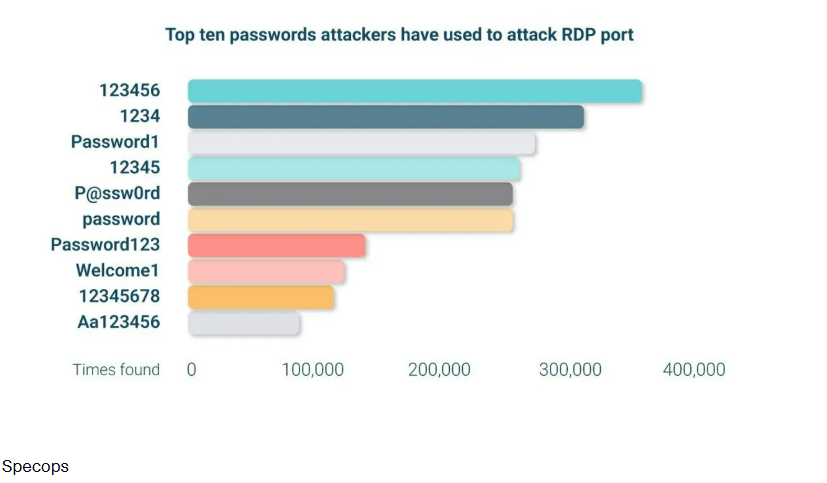

Δυστυχώς, αυτός είναι ο τομέας στον οποίο πολλοί άνθρωποι και εταιρείες αποτυγχάνουν. Σε αναφορά που δημοσιεύτηκε την Τρίτη, η εταιρεία ασφαλείας κωδικών πρόσβασης Specops αποκάλυψε τους 10 πιο συχνούς κωδικούς πρόσβασης που χρησιμοποιούν οι επιτιθέμενοι για να εκμεταλλευτούν τις συνδέσεις RDP.

Η ανάλυση αυτή περιλάμβανε πάνω από 1 δισεκατομμύριο κλεμμένους κωδικούς πρόσβασης που είχαν καταγραφεί από κυβερνοεγκληματίες το 2024. Τα αποτελέσματα δείχνουν ότι πολλοί άνθρωποι αγνοούν τις βασικές πρακτικές ασφαλείας κατά τη δημιουργία κωδικών πρόσβασης, ακόμη και για σημαντικά συστήματα.

Πιο συχνοί κωδικοί πρόσβασης

- 123456: Δεν προκαλεί έκπληξη το γεγονός ότι το 123456 είναι ο πιο συχνά κλαπείς κωδικός πρόσβασης από επιθέσεις.

- 1234: Δεύτερη θέση κατέχει το 1234, πιθανώς από χρήστες που δεν μπήκαν στον κόπο να προσθέσουν το 5 και το 6.

- Password1: Στην τρίτη θέση βρίσκουμε το Password1,

- 12345: Χωρίς σχόλια

- P@sswOrd: Στην πέμπτη θέση βρίσκεται το P@sswOrd, που φαίνεται να είναι δημοφιλές γιατί πληροί τις τυπικές απαιτήσεις τουλάχιστον για 8 χαρακτήρες, ένα κεφαλαίο γράμμα, έναν αριθμό και έναν ειδικό χαρακτήρα.

Περισσότεροι επικίνδυνοι κωδικοί

Οι υπόλοιποι κωδικοί στην λίστα περιλαμβάνουν τα:

- password

- Password123

- Welcome1

- 12345678

- Aa123456

Ο κωδικός Welcome1 μπορεί να υποδηλώνει ότι πολλοί υπάλληλοι λαμβάνουν αδύναμους προσωρινούς κωδικούς πρόσβασης στην αρχή, αλλά δεν τους αναγκάζονται να τους ανανεώσουν αργότερα. Οι περισσότεροι από αυτούς τους κωδικούς χρησιμοποιούν είτε μια ακολουθία κοινών αριθμών είτε κάποια παραλλαγή της λέξης «password».

Πώς οι αδύναμοι κωδικοί αφήνουν εκτεθειμένες τις εταιρείες

Οι οργανισμοί που παρακολουθούν τους διακομιστές RDP τους έχουν εντοπίσει εκατοντάδες ή και χιλιάδες ανεπιτυχείς προσπάθειες σύνδεσης από χάκερς, bots, συμμορίες ransomware και άλλους. Μόλις εντοπιστεί ένα ανοιχτό και εκτεθειμένο RDP port, οι επιτιθέμενοι χρησιμοποιούν brute force για να δοκιμάσουν έναν μεγάλο αριθμό συνδυασμών χρήστη και κωδικού πρόσβασης για να αποκτήσουν πρόσβαση. Όσο πιο απλός είναι ο κωδικός πρόσβασης, τόσο πιο γρήγορα μπορεί ο επιτιθέμενος να αποκτήσει και να εκμεταλλευτεί την πρόσβαση.

Οι συνέπειες των αδύναμων κωδικών πρόσβασης

Όταν οι οργανισμοί δεν ακολουθούν τις σωστές πρακτικές ασφαλείας, όπως η δημιουργία ισχυρών κωδικών πρόσβασης για τα συστήματα τους, αυξάνονται οι κίνδυνοι για σοβαρές παραβιάσεις ασφαλείας.

Οι επιθέσεις μέσω RDP μπορούν να επιτρέψουν στους κυβερνοεγκληματίες να αποκτήσουν πλήρη έλεγχο σε κρίσιμα δεδομένα και να προκαλέσουν μεγάλες ζημιές, όπως υποκλοπή προσωπικών ή επιχειρηματικών πληροφοριών και ακόμη και παραβιάσεις που μπορεί να οδηγήσουν σε εκβιασμούς.

Οι αδύναμοι κωδικοί πρόσβασης για RDP είναι μια από τις πιο συχνές αδυναμίες που εκμεταλλεύονται οι κυβερνοεγκληματίες για να αποκτήσουν πρόσβαση σε συστήματα και δίκτυα.

Ειδικά σε περιβάλλοντα που χρησιμοποιούν απομακρυσμένη σύνδεση, είναι απολύτως απαραίτητο να εφαρμόζονται αυστηρές πολιτικές για την ισχυρή προστασία των λογαριασμών με τη χρήση περίπλοκων και ασφαλών κωδικών.

Όπως δείχνει η ανάλυση των πιο συχνών κωδικών πρόσβασης, οι αδύναμοι κωδικοί συνήθως χρησιμοποιούν συνηθισμένες ακολουθίες αριθμών ή λέξεων, οι οποίες είναι εύκολο να σπάσουν από επιθέσεις brute force.