Ερευνητές δημιούργησαν έναν decryptor (αποκρυπτογραφητή) που εκμεταλλεύεται ένα ελάττωμα στο κακόβουλο λογισμικό Black Basta, επιτρέποντας στα θύματα χάκερ να ανακτήσουν τα αρχεία τους δωρεάν.

Ο decryptor επιτρέπει στα θύματα του Black Basta από τον Νοέμβριο του 2022 έως αυτόν τον μήνα να ανακτήσουν ενδεχομένως τα αρχεία τους δωρεάν. Ωστόσο, σύμφωνα με το BleepingComputer, οι προγραμματιστές του Black Basta φέρεται να έχουν διορθώσει το σφάλμα στη κρυπτογράφησης, εμποδίζοντας αυτή την τεχνική αποκρυπτογράφησης να χρησιμοποιηθεί σε νεότερες επιθέσεις.

Το ελάττωμα του Black Basta

Ο αποκρυπτογραφητής «Black Basta Buster» προέρχεται από την Security Research Labs (SRLabs), η οποία βρήκε μια αδυναμία στον αλγόριθμο κρυπτογράφησης που χρησιμοποιείται από τους κρυπτογράφους της συμμορίας ransomware, που επιτρέπει την ανακάλυψη του ChaCha keystream που χρησιμοποιείται για την κρυπτογράφηση ενός αρχείου με XOR.

«Η ανάλυσή μας δείχνει ότι τα αρχεία μπορούν να ανακτηθούν εάν είναι γνωστό το απλό κείμενο των 64 κρυπτογραφημένων bytes. Το αν ένα αρχείο μπορεί να ανακτηθεί πλήρως ή μερικώς εξαρτάται από το μέγεθος του αρχείου», εξηγεί το κείμενο για τη μέθοδο στο GitHub της SRLabs.

«Αρχεία κάτω από το μέγεθος των 5.000 bytes δεν μπορούν να ανακτηθούν. Για αρχεία μεγέθους μεταξύ 5.000 bytes και 1GB, είναι δυνατή η πλήρης ανάκτηση τους. Για αρχεία μεγαλύτερα από 1GB, τα πρώτα 5.000 bytes θα χαθούν, αλλά τα υπόλοιπα μπορούν να ανακτηθούν».

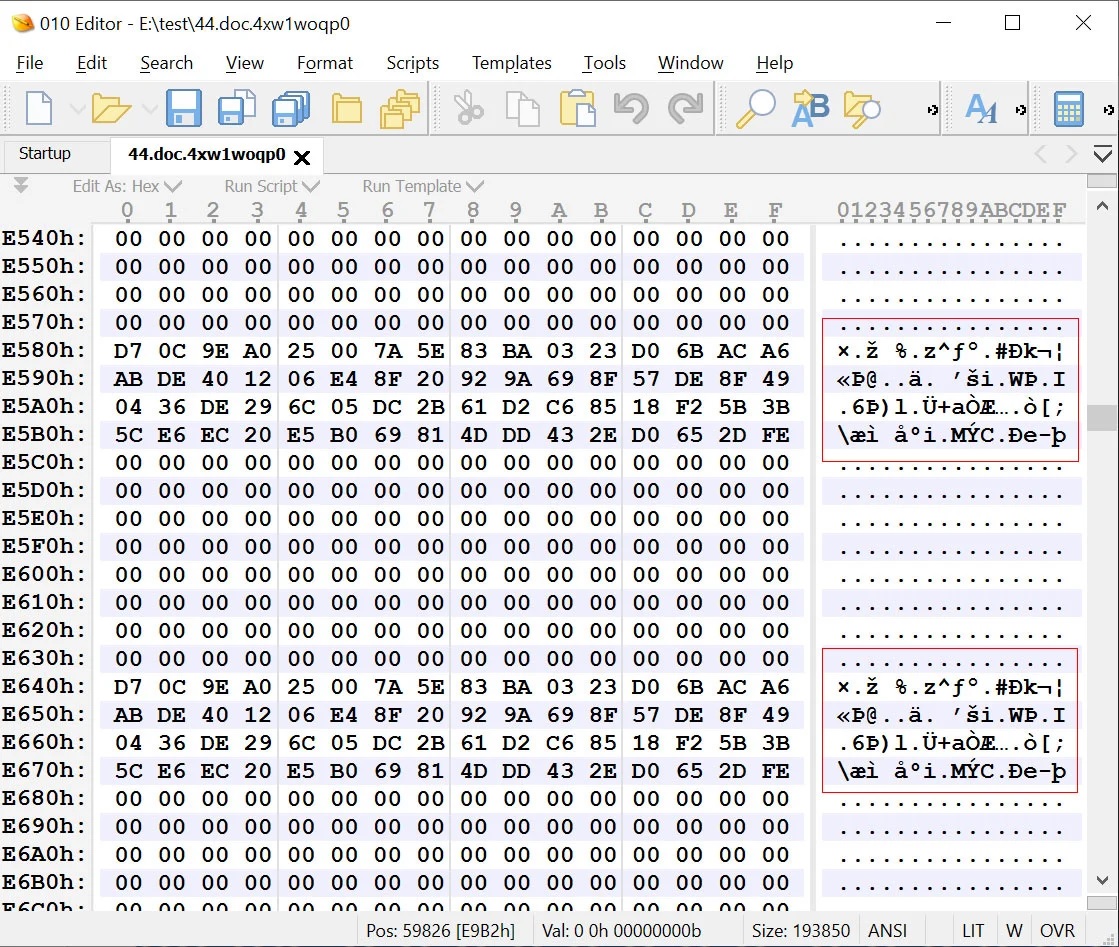

Όταν το Black Basta κρυπτογραφεί ένα αρχείο, κάνει XOR το περιεχόμενο χρησιμοποιώντας ένα keystream 64 byte που δημιουργείται με τον αλγόριθμο XChaCha20. Ωστόσο, όταν χρησιμοποιείται κρυπτογράφηση ροής για ένα αρχείο του οποίου τα bytes περιέχουν μόνο μηδενικά, το ίδιο το κλειδί XOR εγγράφεται στο αρχείο, επιτρέποντας την ανάκτηση του κλειδιού κρυπτογράφησης.

Ο ειδικός σε θέματα ransomware, Michael Gillespie, δήλωσε ότι το Black Basta είχε ένα σφάλμα όπου επαναχρησιμοποιούσε το ίδιο keystream κατά τη διάρκεια της κρυπτογράφησης, προκαλώντας έτσι τη μετατροπή όλων των τμημάτων δεδομένων 64 byte που περιείχαν μόνο μηδενικά σε συμμετρικό κλειδί 64 byte. Αυτό το κλειδί μπορεί στη συνέχεια να εξαχθεί και να χρησιμοποιηθεί για την αποκρυπτογράφηση ολόκληρου του αρχείου.

Αυτό απεικονίζεται στην παρακάτω εικόνα, όπου δύο κομμάτια των 64 byte με “μηδενικά” έγιναν XOR και τώρα περιέχουν το keystream που χρησιμοποιήθηκε για την κρυπτογράφηση του αρχείου.

Ενώ η αποκρυπτογράφηση μικρότερων αρχείων μπορεί να μην είναι δυνατή, τα μεγαλύτερα αρχεία, μπορούν συνήθως να αποκρυπτογραφηθούν, καθώς περιέχουν μεγάλο αριθμό τμημάτων “μηδενικών byte”.

«Οι εικονικοποιημένες εικόνες δίσκων, ωστόσο, έχουν μεγάλες πιθανότητες να ανακτηθούν, επειδή τα πραγματικά διαμερίσματα και τα συστήματα αρχείων τους τείνουν να ξεκινούν αργότερα», εξηγεί η SRLabs. «Έτσι, το ransomware κατέστρεψε τον πίνακα κατατμήσεων MBR ή GPT, αλλά εργαλεία όπως το “testdisk” μπορούν συχνά να τα ανακτήσουν ή να τα ξαναδημιουργήσουν».

Για τα αρχεία που δεν περιέχουν μεγάλα κομμάτια δεδομένων μηδενικών byte, η SRLabs λέει ότι μπορεί να είναι ακόμα δυνατή η ανάκτηση αρχείων, αν έχετε μια παλαιότερη μη κρυπτογραφημένη έκδοση με παρόμοια δεδομένα.

Όπως αναφέρει το BleepingComputer, ορισμένες εταιρείες DFIR γνώριζαν το ελάττωμα και το χρησιμοποιούσαν για μήνες, αποκρυπτογραφώντας τους υπολογιστές των πελατών τους χωρίς να χρειαστεί να πληρώσουν λύτρα.

Ο decryptor «Black Basta Buster»

Οι ερευνητές της SRLabs έχουν κυκλοφορήσει έναν decryptor με την ονομασία Black Basta Buster που αποτελείται από μια συλλογή σεναρίων python που σας βοηθούν στην αποκρυπτογράφηση αρχείων κάτω από διαφορετικά σενάρια.

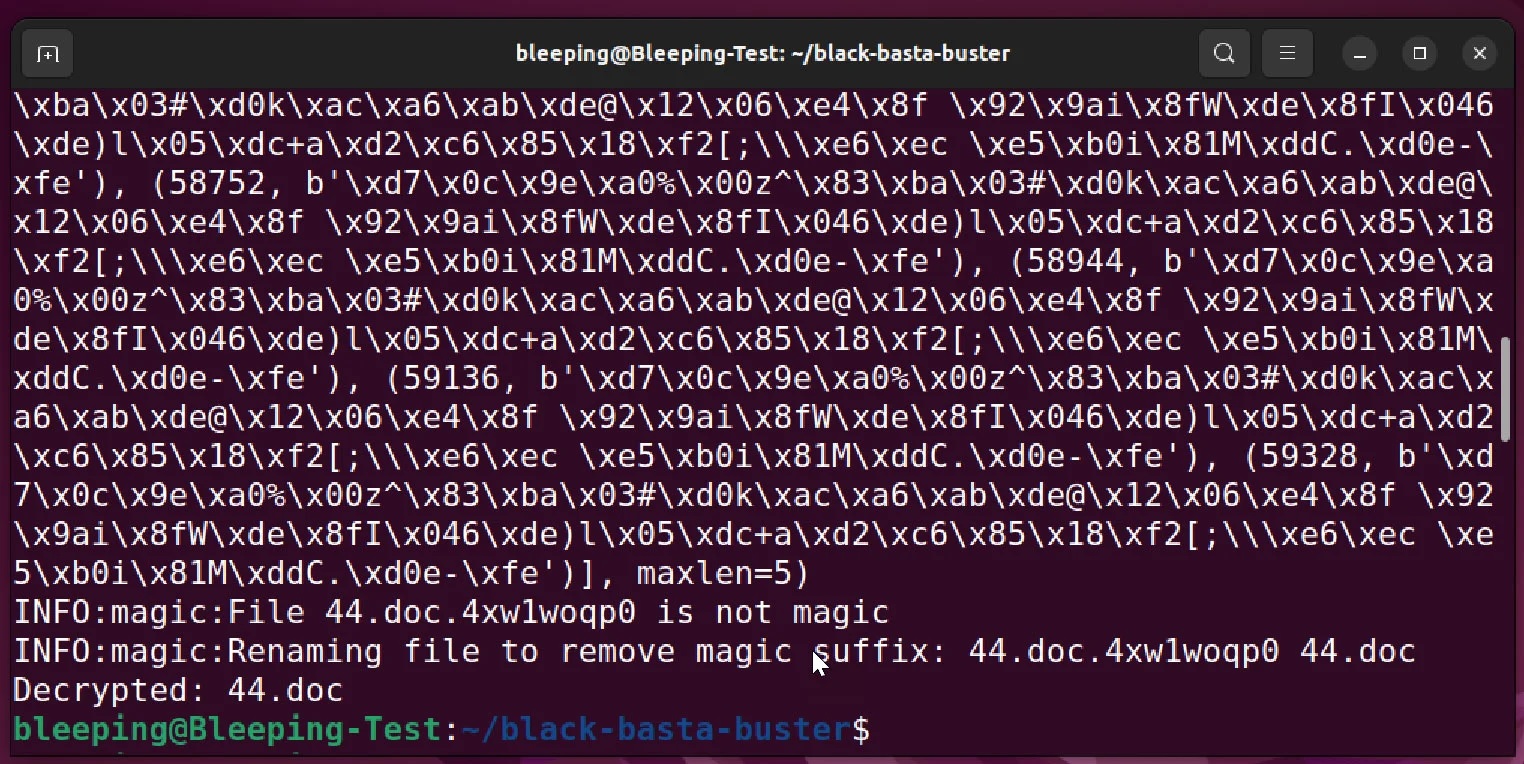

Ωστόσο, οι ερευνητές δημιούργησαν ένα σενάριο με την ονομασία ‘decryptauto.py’ που επιχειρεί να πραγματοποιήσει αυτόματη ανάκτηση του κλειδιού και στη συνέχεια να το χρησιμοποιήσει για την αποκρυπτογράφηση του αρχείου.

Το BleepingComputer κρυπτογράφησε τα αρχεία σε μια εικονική μηχανή με έναν κρυπτογράφο Black Basta από τον Απρίλιο του 2023 για να δοκιμάσει τον αποκρυπτογράφο.Όταν χρησιμοποιήσαμε το σενάριο decryptauto.py, ανέκτησε αυτόματα το keystream και αποκρυπτογράφησε το αρχείο.

Ωστόσο, αυτός ο αποκρυπτογραφητής λειτουργεί μόνο σε εκδόσεις του Black Basta από τον Νοέμβριο του 2022 και μέχρι πριν από μία εβδομάδα. Επιπλέον, οι προηγούμενες εκδόσεις που προσαρτούσαν την επέκταση .basta στα κρυπτογραφημένα αρχεία αντί για μια τυχαία επέκταση αρχείου δεν μπορούν να αποκρυπτογραφηθούν με αυτό το εργαλείο.

Ενώ τα νέα θύματα του Black Basta δεν θα είναι πλέον σε θέση να ανακτήσουν τα αρχεία τους δωρεάν, τα παλαιότερα θύματα μπορεί να είναι πιο τυχερά αν περίμεναν ένα αποκρυπτογραφητή.

Τι είναι το Black Basta;

Η συμμορία Black Basta ransomware ξεκίνησε τη δράση της τον Απρίλιο του 2022 και έγινε η νεότερη συμμορία ηλεκτρονικού εγκλήματος που διεξάγει επιθέσεις διπλού εκβιασμού σε εταιρικά θύματα.

Μέχρι τον Ιούνιο του 2022, η Black Basta είχε συνεργαστεί με την επιχείρηση κακόβουλου λογισμικού QBot (QakBot) για να ρίξει το Cobalt Strike για απομακρυσμένη πρόσβαση σε εταιρικά δίκτυα. Στη συνέχεια, η Black Basta χρησιμοποιούσε αυτούς τους “φάρους” για να εξαπλωθεί πλευρικά σε άλλες συσκευές στο δίκτυο, να κλέψει δεδομένα και τελικά να αναπτύξει κρυπτογράφους.

Όπως και άλλες επιχειρήσεις που στοχεύουν σε επιχειρήσεις ransomware, η Black Basta δημιούργησε έναν κρυπτογράφο Linux για να στοχεύσει εικονικές μηχανές VMware ESXi που εκτελούνται σε διακομιστές Linux. Οι ερευνητές έχουν επίσης συνδέσει τη συμμορία ransomware με την ομάδα hacking FIN7, μια συμμορία ηλεκτρονικού εγκλήματος με οικονομικά κίνητρα, γνωστή και ως Carbanak.

Οι απειλητικοί παράγοντες είναι υπεύθυνοι για τις επιθέσεις στις εταιρείες: Capita, American Dental Association, Sobeys, Knauf και Yellow Pages Canada. Πρόσφατα, η συμμορία ransomware επιτέθηκε στη Δημόσια Βιβλιοθήκη του Τορόντο, το μεγαλύτερο δημόσιο σύστημα βιβλιοθηκών του Καναδά.

Τι είναι ένας decryptor;

Ένας decryptor είναι ένα πρόγραμμα ή ένα σύνολο εργαλείων που χρησιμοποιείται για την αποκρυπτογράφηση δεδομένων που έχουν κρυπτογραφηθεί με έναν αλγόριθμο. Οι αποκρυπτογραφητές χρησιμοποιούνται για να αποκτήσουν πρόσβαση σε κρυπτογραφημένα δεδομένα, όπως αρχεία, μηνύματα ηλεκτρονικού ταχυδρομείου ή διακομιστές.

Για να χρησιμοποιήσετε έναν αποκρυπτογράφο, πρέπει πρώτα να έχετε τον κωδικό πρόσβασης ή το κλειδί που χρησιμοποιείται για την κρυπτογράφηση των δεδομένων. Στη συνέχεια, πρέπει να του δώσετε τα δεδομένα που θέλετε να αποκρυπτογραφήσετε. Ο decryptor θα χρησιμοποιήσει τον κωδικό πρόσβασης ή το κλειδί για να μετατρέψει τα κρυπτογραφημένα δεδομένα σε απλή μορφή.

Υπάρχουν διάφοροι τύποι αποκρυπτογραφητών, ανάλογα με τον αλγόριθμο κρυπτογράφησης που χρησιμοποιείται. Για παράδειγμα, υπάρχουν decryptorγια τους αλγόριθμους κρυπτογράφησης AES, RSA και DES.

Πώς χρησιμοποιούνται:

- Ένας χρήστης μπορεί να χρησιμοποιήσει έναν decryptorγια να ξεκλειδώσει ένα κρυπτογραφημένο αρχείο που έχει αποθηκευτεί στον υπολογιστή του.

- Ένας διαχειριστής συστήματος μπορεί να χρησιμοποιήσει έναν decryptor για να αποκτήσει πρόσβαση σε ένα κρυπτογραφημένο διακομιστή.

- Μια κυβέρνηση μπορεί να χρησιμοποιήσει έναν decryptor για να σπάσει έναν κωδικό κρυπτογράφησης που χρησιμοποιείται από τρομοκράτες ή εγκληματίες.

Οι decryptors είναι ένα σημαντικό εργαλείο για τη διαχείριση κρυπτογραφημένων δεδομένων. Χρησιμοποιούνται από άτομα και οργανισμούς από όλο τον κόσμο για να αποκτήσουν πρόσβαση σε κρυπτογραφημένα δεδομένα.